İçindekiler:

Merhaba sevgili Kernelblog takipçileri bu yazımda sizlere bilgi güvenliği farkındalığını arttırmada en önemli noktalardan biri olan sosyal mühendislik nedir, nasıl yapılır detaylarını paylaşarak ve örnek senaryolar üzerinden ilerleyerek şirketinizdeki/kurumunuzdaki çalışanlarının farkındalık seviyelerini nasıl üst seviyeye çıkarabiliriz ve oltalama saldırılarına karşı nasıl tetikte olabileceğiniz hakkında bilgi vereceğim.

Öncesinde sosyal mühendislik nedir diye bakacak olursak; Yüz yüze, e-posta, telefon vb. iletişim kanalları kullanılarak ve kaynağın güvenilir olduğu hissi uyandırılarak sahte senaryolar kullanarak güven kazanmak ve sonrasında gizli, kritik bilgilere ulaşmak için kullanılan yöntemdir.

En çok karşılaşılan sosyal mühendislik yöntemlerini şu şekilde sıralayabiliriz;

·Bilgilerini öğrenmek istediğiniz kişinin güvenini kazanmak adına yardım etmek, para teklif etmek, eşantiyon hediye göndermek vs.

·Telefon kullanılarak hazırlanan senaryolarda telefon açan kişinin yetkili bir kurum veya kuruluştan aradığını söyleyerek, çeşitli sebeplerle şifre, TC kimlik numarası, finansal veriler, ailevi bilgileri vb. bilgilerinize ihtiyacı olduğunu söylemesi.

· Fiziksel sosyal mühendislik yöntemlerine de örnek verecek olursak bilginiz dışında ekranınızın izlenerek gizli bilgilerinizin ele geçirilmesi (Omuz sörfü), imha etmeden çöpe attığınız dokümanların ele geçirilerek kritik bilgilerin ele geçirilmesi, CD/DVD vb. taşınabilir ortamlardaki bilgilere erişmek için eski donanımların kurcalanması ve verilerin kurtarılması.

· Masaüstündeki ve/veya açık bırakılan bilgisayar ekranlarında bulunan gizli statüdeki bilgilerin elde edilmesi

Sosyal Mühendislikten Korunmak İçin Dikkat Edilmesi Gerekenler;

·Tanımadığınız kişilerden gelen isteklere karşı temkinli davranılmalı. Size ve/veya yakınlarınıza ait bilgileri (örneğin; şifreniz, IBAN numaranız, anne kızlık soyadınız vb.) yetkisiz kişiler ile paylaşmayın.

·Hiçbir banka veya kamu kurumunun kişisel bilgilerinizi telefonda talep etmeyeceğini unutmayın.

·Kaynağı güvenilir görünse dahi e-posta ile gelen herhangi bir adrese tıklayamayın veya eposta eklerini indirmeyin.

·Şüpheli bir durum ile karşılaşmanız durumunda şirketinizdeki yetkili kişilere bilgi verin.

·Ofis ortamında veya bankamatik önünde bilginiz olmadan ekranınızı izlemeye çalışan saldırganlara karşı dikkatli olun.

Şimdi gelin birlikte yaşanmış ve yaşanmakta olan e-posta üzerinden hazırlanmış oltalama senaryolarına değinelim.

Senaryo Örneği 1 :

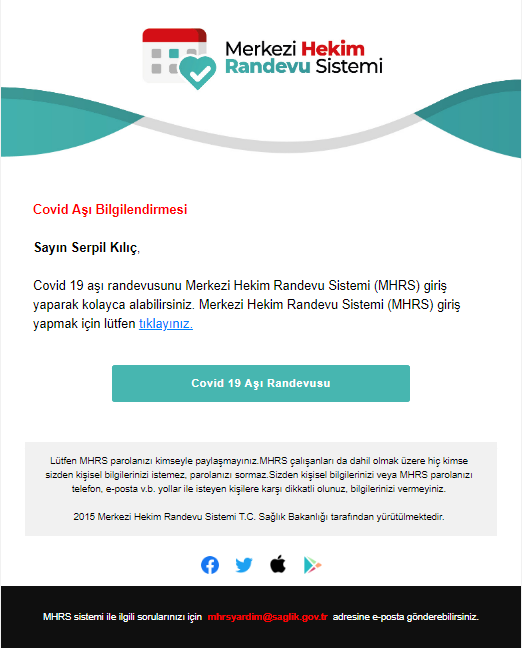

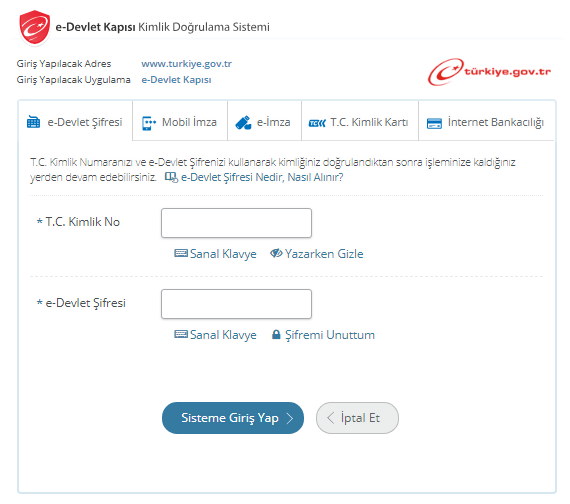

İlk oltalama senaryomuz son zamanlarda gündemimizden hiç düşmeyen Covid aşısı hakkındadır. (Görsel 1) Bu senaryoda çalışanınıza “Merkezi Hekim Randevu Sistemi” nden gönderilmiş izlenimi vererek çalışandan aşı randevusu alınması bekleniyor. “Covid 19 Aşı Randevusu” butonuna tıkladığınızda ise “MHRS” sisteminin taklidi bir sayfaya yönlendiriliyor.(Görsel 2)

Bu sayfada çalışanın T.C. Kimlik No’su ve parola bilgilerini ele geçirmek istediklerini görebiliyoruz. Çalışan sistemin urlsini kontrol etmeden bilgilerini girip “Giriş” butonuna tıkladığında ise gerçek/doğru “MHRS” sistemine yönlendirerek sanki kullanıcıya yanlış/eksik bilgi girildiği izlenimi oluşturulmaktadır.

Senaryo Örneği 2 :

Diğer bir senaryomuz ise şirketinizde/kurumunuzda kullandığınız e-posta hesabınızın şifresinin dolmak üzere olduğunu ve değiştirmeniz için sizi direk yönlendiren bir link iletilerek bilgilerinizi ele geçirmek üzerine tasarlanmıştır. (Görsel 3)

Aşağıdaki 3. görselde bulunan “Parola Güncelleme” linkine tıkladığınızda örneğin Microsoft’un giriş paneline benzer bir arayüze yönlendirilerek kullanıcının bilgileri elde edilmeye çalışılmıştır. (Görsel 4)

Senaryo Örneği 3:

Bir diğer senaryomuz ise saldırganların çok sık kullandığı “E-devlet” sistemi üzerinden gönderilmiş gibi gösterilen “Yeni hizmet eklenmiştir.”, “Adınıza açılan dava hakkında.”, “İcradaki borcunuzu sorgulayın.” gibi farklı konularda hazırlanmaktadır.

Bu tarz senaryolardaki amaç ise kullanıcının “E-devlet” sistemi kullanıcı bilgilerini ele geçirmektir. (Görsel 5)

Tarafınıza iletilen e-postadaki linke veya butona tıkladığınızda “E-devlet Kapısı Kimlik Doğrulama Sistemi”nin taklidi bir sayfaya yönlendiriliyor.(Görsel 6)

Bu sayfa da çalışanın T.C. Kimlik No’su ve e-devlet şifresini ele geçirmek istediklerini görebiliyoruz. Çalışan sistemin urlsini kontrol etmeden bilgilerini girip “Giriş” butonuna tıkladığında ise gerçek/doğru “E-devlet” sistemine yönlendirerek ilk senaryomuzda olduğu gibi sanki kullanıcıya yanlış/eksik bilgi girildiği izlenimi oluşturulmaktadır.

Sizde çalışanlarınızın farkındalık seviyelerini arttırmak istiyorsanız takipte kalın. Farklı bir makalede farklı senaryolarla buluşmak dileğiyle. İyi Okumalar.

![Linux Güvenliği [3] – Gelişmiş Erişim Kontrolü SELinux ve AppArmor ile Uygulama Kısıtlamaları](https://kernelblog.org/wp-content/uploads/2025/10/Linux-Guvenligi-3-–-Gelismis-Erisim-Kontrolu-SELinux-ve-AppArmor-ile-Uygulama-Kisitlamalari-300x300.png)

![Linux Güvenliği [2] – Güvenlik Araçları ve Güvenlik Duvarı](https://kernelblog.org/wp-content/uploads/2024/09/Linux-Guvenligi-2-–-Guvenlik-Araclari-ve-Guvenlik-Duvari-300x300.png)

![Linux Güvenliği [1] - Dosya İzinleri ve Kullanıcı Yönetimi](https://kernelblog.org/wp-content/uploads/2024/09/Linux-Guvenligi-1-Dosya-Izinleri-ve-Kullanici-Yonetimi-300x300.png)