İçindekiler:

Searchsploit Nedir?

Sızma Testlerinde olmazsa olmazlarımızdan biri de tabiki searchsploittir. Kendisi ExploitDB deki exploitleri bize terminalden sunar ve aynı zamanda exploitler hakkında da detaylı bilgiye ulaşmamızı sağlar.

Kurulum

Kali linuxda halihazırda bulunmasına karşın diğer linux sistemlerde kurmak için github adresinden indirebilirsiniz.

https://github.com/offensive-security/exploitdb

Bu komutlar ile kurulumu bitirin ve gelelim kullanımına.

Searchsploit Kullanımı

-h Parametresi

Bu parametre ile searchsploitin diğer parametreleri ve ne işe yaradıkları hakkında bilgi alıyoruz.

ruger@sigint:~$ searchsploit -h

Usage: searchsploit [options] term1 [term2] ... [termN]

==========

Examples

==========

searchsploit afd windows local

searchsploit -t oracle windows

searchsploit -p 39446

searchsploit linux kernel 3.2 --exclude="(PoC)|/dos/"

searchsploit linux reverse password

For more examples, see the manual: https://www.exploit-db.com/searchsploit

=========

Options

=========

-c, --case [Term] Perform a case-sensitive search (Default is inSEnsITiVe).

-e, --exact [Term] Perform an EXACT match on exploit title (Default is AND) [Implies "-t"].

-h, --help Show this help screen.

-j, --json [Term] Show result in JSON format.

-m, --mirror [EDB-ID] Mirror (aka copies) an exploit to the current working directory.

-o, --overflow [Term] Exploit titles are allowed to overflow their columns.

-p, --path [EDB-ID] Show the full path to an exploit (and also copies the path to the clipboard if possible).

-t, --title [Term] Search JUST the exploit title (Default is title AND the file's path).

-u, --update Check for and install any exploitdb package updates (deb or git).

-w, --www [Term] Show URLs to Exploit-DB.com rather than the local path.

-x, --examine [EDB-ID] Examine (aka opens) the exploit using $PAGER.

--colour Disable colour highlighting in search results.

--id Display the EDB-ID value rather than local path.

--nmap [file.xml] Checks all results in Nmap's XML output with service version (e.g.: nmap -sV -oX file.xml).

Use "-v" (verbose) to try even more combinations

--exclude="term" Remove values from results. By using "|" to separate, you can chain multiple values.

e.g. --exclude="term1|term2|term3".

=======

Notes

=======

* You can use any number of search terms.

* Search terms are not case-sensitive (by default), and ordering is irrelevant.

* Use '-c' if you wish to reduce results by case-sensitive searching.

* And/Or '-e' if you wish to filter results by using an exact match.

* Use '-t' to exclude the file's path to filter the search results.

* Remove false positives (especially when searching using numbers - i.e. versions).

* When updating or displaying help, search terms will be ignored.

ruger@sigint:~$En Basit Kullanım

Sadece exploitin adını yazmamız yeterli.İlk sütun exploit başlığı , ikinci sütun ise exploitin bilgisayarımızdaki konumu.

Tabi bu herzaman güzel görünmeyebilir.Eğer aradığınız türün dışında exploit kalabalığı oluşursa grep kullanabilirsiniz.

Burda dos exploitleri dışında kalan bütün windows exploitleri listeledim.

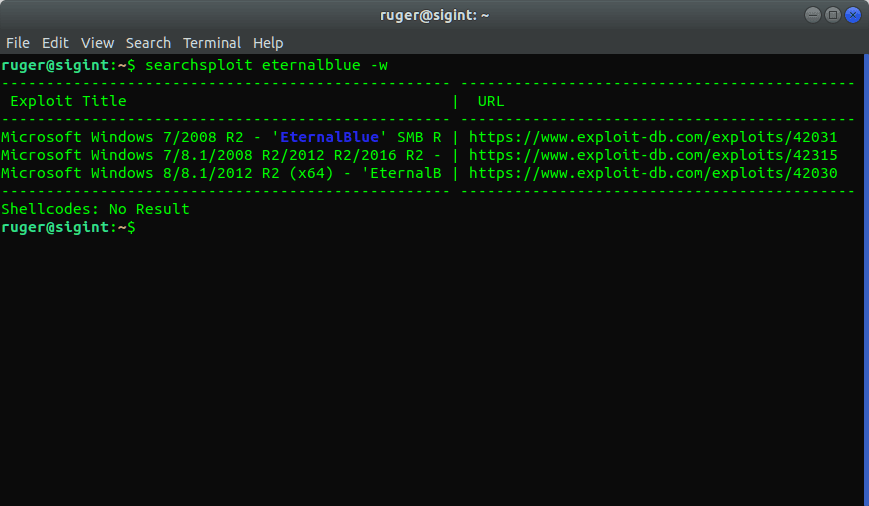

-w Parametresi

Bu parametre bize exploitin ExploitDB de ki konumunu verir.Örneğin Eternalblue exploitinin ExploitDB de ki konumu bu şekilde.

-t Parametresi

Bu parametre bize exploit başlığına göre arama yapmamıza imkan verir.Windows exploitlerinden lsass adı geçen exploitleri bulalım bakalım.

-x Parametresi

Bu parametre ile ilgili exploite anlık olarak bakabiliriz.Örneğin Eternalblue exploitine bakalım.

sağ tarafta exploitin konumunu vermiş. -x parametresi ile ilgili exploiti açalım.

Bu şekilde exploiti çalıştırmadan önce hızlı bir şekilde inceleyebiliriz.

–id -m ve -p Parametrelerinin Gücü Adına!

Asıl cankurtaranlarımız bunlar çünkü hangi exploite ait olduğunu bilmediğimiz bir exploiti bulup onun hakkında bilgi sahibi olup sonra da bulunduğumuz dizine kaydetmemizi sağlıyor bu abiler.Örneğin elimizde bir id var ve ilk olarak bu şekilde arayıp istediğimiz sonuca ulaşabiliriz.

Exploit başlığındanda anladığımız üzere bu exploit metasploitte de bulunuyormuş.Peki konumu ne?

Konumunuda bulduk şimdi bulunduğumuz dizine bir kopyasını alalım.

-u Parametresi

Searchsploiti sürekli güncel tutmamız gerek her yeni exploit can kurtarabilir 🙂 bu yüzden -u parametresi ile güncellemeliyiz.

Sağlıcakla kalın ..

![Linux Güvenliği [3] – Gelişmiş Erişim Kontrolü SELinux ve AppArmor ile Uygulama Kısıtlamaları](https://kernelblog.org/wp-content/uploads/2025/10/Linux-Guvenligi-3-–-Gelismis-Erisim-Kontrolu-SELinux-ve-AppArmor-ile-Uygulama-Kisitlamalari-300x300.png)

![Linux Güvenliği [2] – Güvenlik Araçları ve Güvenlik Duvarı](https://kernelblog.org/wp-content/uploads/2024/09/Linux-Guvenligi-2-–-Guvenlik-Araclari-ve-Guvenlik-Duvari-300x300.png)

![Linux Güvenliği [1] - Dosya İzinleri ve Kullanıcı Yönetimi](https://kernelblog.org/wp-content/uploads/2024/09/Linux-Guvenligi-1-Dosya-Izinleri-ve-Kullanici-Yonetimi-300x300.png)